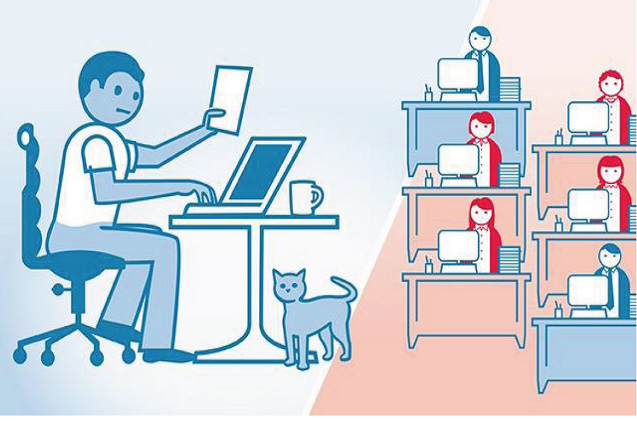

El teletrabajo rompió todas las barreras y quien más o quien menos, con tecnología propia o adquirida de urgencia, estableció su nuevo cuartel operativo, pero sin fijar, en muchos casos, las precauciones exigidas en términos de ciberseguridad y seguridad general. Guillermo Fernández, Manager Sales Engineering Iberia WatchGuard, constata esta precipitación: “Aunque muchas empresas se han preparado ya para el teletrabajo, aún encontramos algunas que proporcionan equipos portátiles o de sobremesa que están configurados apresuradamente o que, inicialmente, no estaban pensados para ser utilizados fuera del perímetro de la red corporativa”.

Una regla de oro: es importante asegurarse de que estos dispositivos no introduzcan malware y otras amenazas cuando se conecten a la red de la organización. Otra segunda regla básica que destaca Fernández reside en la concienciación de los empleados y su educación en temas de ciberseguridad como algo crucial y, por tanto, “pedimos a las empresas que continúen educando a sus empleados remotos, ya que pueden desempeñar un papel crítico de defensa. Nuestro consejo es que preparen una lista de verificación centrándose en las buenas prácticas que los teletrabajadores pueden y deben adoptar fácilmente”. En este punto, se evidencia, como explica Josep Albors, responsable de concienciación e investigación en ESET España, que “existe una falta de conocimiento en las medidas de protección que se pueden implementar para evitar accesos no autorizados, siendo las contraseñas una de estas medidas pero que deben ser complementadas por otras medidas como el doble factor de autenticación”. Y es que el problema se agudizó con un aumento desproporcionado del phishing y de ingeniería social con mensajería SMS que utilizaba la covid para enmascarar su letalidad. Para evitar caer en este tipo de trampas, Albors aconseja “evitar pulsar sobre enlaces y abrir archivos adjuntos no solicitados”.

Índice de temas

Principales amenazas

Para José de la Cruz, director técnico de Trend Micro Iberia, el ransomware y los ataques dirigidos son las amenazas principales en estos momentos. “Los atacantes utilizan una combinación de tácticas y técnicas de ataque que les permiten conseguir su objetivo. Estas son tan variadas como campañas de phishing, malspam, ataques a la cadena de suministro (proveedores), etc.”. Y lo más preocupante, como incide el experto, es que “los atacantes están afinando constantemente tanto las técnicas utilizadas como los métodos de extorsión utilizados”. Por ejemplo, una práctica muy habitual encontrada recientemente es, en lugar de atacar a compañías específicas con ataques dirigidos, efectuar una campaña generalizada de phishing para infectar cuantas más compañías mejor. Una vez infectadas, estas infecciones son subastadas en la Dark Web donde el mejor postor adquiere tanto el punto de entrada como las herramientas necesarias para conseguir sus objetivos.

La nube y la ciberseguridad

“La nube puede ayudar a eliminar cualquier complejidad asociada a la seguridad tradicional en el endpoint”, argumenta Joan Taulé, vicepresidente de Ventas para el sur de Europa de CrowdStrike, y añade: “El responsable de seguridad de la empresa puede saber en todo momento que los equipos están protegidos y actualizados. Esto cobra especial importancia en una coyuntura como la actual, en la que muchas fuerzas de trabajo están realizando sus actividades desde fuera la oficina y para las cuales la seguridad tradicional no ofrece respuestas adecuadas”.

Una duda que revolotea cuando se habla de nube y ciberseguridad es de quién es la responsabilidad, del proveedor o de la compañía usuaria. Taulé zanja la cuestión con el siguiente comentario implicando a ambos integrantes del ecosistema cloud: “Cuando se trabaja en la nube hay una responsabilidad compartida entre el proveedor del servicio en la nube y la organización que ofrece la infraestructura como servicio. Ambos deben vigilar y responder ante cualquier amenaza relacionada con la infraestructura. Por su parte, los usuarios, ya sean empresas o individuos, son responsables de proteger sus propios datos, y cualquier otro activo almacenado en la nube, de robos, fugas o cualquier otro método de compromiso. Para empresas que basan su modelo en la nube, o están trasladando sus activos a la nube, es crucial desarrollar y desplegar una estrategia de seguridad global diseñada específicamente para protegerse y defender sus activos en la nube”.

El eslabón más débil

Una idea que parece manida pero no por repetirla pierde su contundencia es que “los usuarios son el eslabón más débil”, así lo recalca el portavoz de WatchGuard. Los usuarios se están conectando con equipos corporativos desde sus casas, e incluso, en muchos casos, utilizan equipos personales para conectarse desde sus hogares a la red corporativa, y con esos mismos equipos se están conectando a sitios que pueden resultar peligrosos, también dejan prestados sus equipos de trabajo a otros miembros de la familia para otros fines que no son estrictamente laborales, etc. Estos comportamientos suponen estar más expuestos a amenazas de robo de credenciales, suplantación de identidad, etc.

Otros riesgos están en las conexiones inseguras, apunta Guillermo Fernández. “Pensemos en las redes wifi, este tipo de conexiones suponen un peligro ya que puede haber intrusos que las intercepten y de ahí extraer información, contraseñas, etc. En este caso, el uso de una solución MFA es clave, pues si te roban la contraseña, los accesos a la VPN o a recursos en la nube no los van a poder robar”. En conclusión, el teletrabajo provoca que el usuario, en su soledad, cometa más errores no premeditados sino resultado de una mayor relajación. La concienciación sigue siendo la principal receta de los expertos para evitar errores que pueden resultar fatales para el negocio.